Warum selbst eine winzige Schemaänderung Ihre Produktionsdatenbank zerstören kann

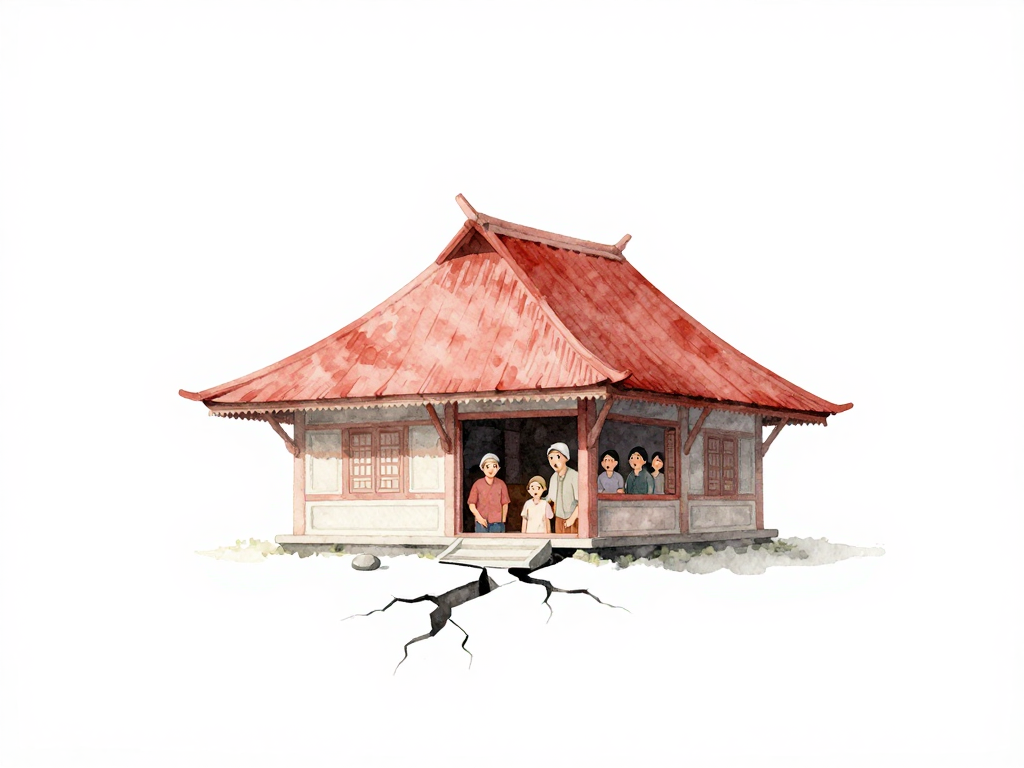

Sie haben eine Anwendung in Produktion. Sie bedient tausende Benutzer pro Minute. Eines Morgens entscheiden Sie, eine einzelne Spalte zu einer Datenbanktabelle hinzuzufügen. Nur eine Spalte. Die Änderung sieht auf dem Papier harmlos aus. Doch kurz nachdem die Migration startet, sehen Benutzer Fehler. Requests laufen in Timeouts. Neue Registrierungen schlagen fehl. Ihr Team kämpft mit dem Rollback.

Dieses Szenario tritt häufiger auf, als die meisten Entwickler erwarten. Eine Schemaänderung, die auf dem Laptop eines Entwicklers trivial erscheint, kann ein Produktionssystem in die Knie zwingen. Zu verstehen, warum das passiert, ist essenziell für jeden, der Datenbankänderungen zusammen mit Anwendungscode deployed.

Der grundlegende Unterschied zwischen Code und Schema

Wenn Sie Anwendungscode ändern, ist der Effekt relativ begrenzt. Eine neue Version ersetzt die alte. Wenn etwas schiefgeht, können Sie die vorherige Version deployen und den Normalbetrieb wiederherstellen. Das Risiko ist real, aber der Wiederherstellungspfad ist geradlinig.

Datenbank-Schemaänderungen funktionieren nicht so. Wenn Sie die Struktur einer Tabelle ändern, verändern Sie das Fundament, auf dem jede laufende Anwendungsinstanz basiert. Es gibt keinen sauberen „Wechsel“ zwischen altem und neuem Schema. Das alte Schema ist verschwunden, sobald die Migration abgeschlossen ist. Wenn etwas bricht, kann das Zurücksetzen der Schemaänderung komplexer und riskanter sein als die ursprüngliche Änderung selbst.

Diese Asymmetrie ist die Grundursache vieler Produktionsvorfälle, die auf scheinbar geringfügige Datenbankmodifikationen zurückgehen.

Eine kleine Spaltenerweiterung mit großen Problemen

Betrachten Sie ein konkretes Beispiel. Sie haben eine users-Tabelle mit einer email-Spalte, die als varchar(255) definiert ist. Sie entscheiden, das Limit auf varchar(500) zu erhöhen. Es ist eine einzelne Typänderung einer Spalte. Wie schlimm könnte es sein?

Während der Migration muss die Datenbank möglicherweise die Tabelle sperren, um die Spalte umzustrukturieren. Während diese Sperre gehalten wird, kann keine Anwendung aus der users-Tabelle lesen oder in sie schreiben. Wenn Ihre Anwendung hunderte Requests pro Sekunde verarbeitet, können bereits wenige Sekunden Tabellensperre eine Kaskade von Timeouts und fehlgeschlagenen Requests auslösen. Benutzer sehen Fehler. Monitoring-Alarme feuern. Das Team gerät in Panik.

Betrachten Sie nun das Hinzufügen einer neuen Spalte phone_number zur selben Tabelle. Die Migration fügt die Spalte mit einer NOT NULL-Einschränkung und ohne Standardwert hinzu. Anwendungsinstanzen, die den alten Code ausführen, kennen diese Spalte nicht. Wenn sie eine INSERT-Anweisung ausführen, die die neue Spalte auslässt, lehnt die Datenbank die Abfrage ab. Plötzlich funktionieren neue Benutzerregistrierungen auf allen Instanzen, die noch den alten Code ausführen, nicht mehr. Die Änderung war das Hinzufügen einer Spalte. Die Auswirkung war ein kompletter Registrierungsausfall.

Hier ist das SQL, das den oben beschriebenen Ausfall verursachen würde:

-- Riskant: sperrt die gesamte users-Tabelle, blockiert alle Lese- und Schreibzugriffe

ALTER TABLE users ADD COLUMN phone_number VARCHAR(20) NOT NULL;

-- Sicherere Alternative: Spalte zuerst ohne NOT NULL hinzufügen,

-- dann befüllen, dann die Einschränkung mit einem Lock-Timeout hinzufügen

ALTER TABLE users ADD COLUMN phone_number VARCHAR(20);

-- Nachträgliches Befüllen in Batches (Anwendungscode behandelt fehlende Werte)

UPDATE users SET phone_number = 'unknown' WHERE phone_number IS NULL;

-- NOT NULL mit einem Lock-Timeout hinzufügen, um unbegrenztes Blockieren zu vermeiden

SET lock_timeout = '5s';

ALTER TABLE users ALTER COLUMN phone_number SET NOT NULL;

Die erste Anweisung sperrt die Tabelle für die gesamte Dauer der Operation. Bei einer großen Tabelle kann dies Minuten dauern und kaskadierende Timeouts in allen Anwendungsinstanzen verursachen.

Typänderungen, die Abfragen stillschweigend zerstören

Manche Schemaänderungen sehen sicher aus, verändern aber das Abfrageverhalten auf subtile Weise. Das Ändern einer Primärschlüsselspalte von INT auf BIGINT ist ein häufiges Beispiel. Die Anwendung nähert sich dem Integer-Limit, daher ist die Änderung notwendig. Aber während des Konvertierungsprozesses können Abfragen, die auf den Index für diese Spalte angewiesen sind, langsam werden oder den Index ganz nicht mehr nutzen. Die Datenbank muss möglicherweise die gesamte Tabelle und alle ihre Indizes neu schreiben. Bei einer großen Tabelle kann dies Minuten oder Stunden dauern.

Selbst nach Abschluss der Konvertierung könnte der Anwendungscode Annahmen über den Datentyp haben. Code, der die ID für die Anzeige formatiert, an eine externe API übergibt oder in arithmetischen Operationen verwendet, könnte stillschweigend brechen. Die Schemaänderung war korrekt, aber die im Anwendungscode eingebauten Annahmen waren es nicht.

Das Löschen ungenutzter Spalten ist ebenfalls riskant

Das Entfernen einer Spalte, die in der Hauptanwendung ungenutzt erscheint, scheint eine sichere Bereinigung zu sein. Aber Datenbanken haben selten nur einen Konsumenten. Ein Batch-Job, der jede Nacht läuft, könnte diese Spalte für Berichte lesen. Ein Legacy-Service, an den sich niemand erinnert, könnte sie abfragen. Ein Data-Science-Team könnte ein Skript haben, das sie für Analysen abruft.

In dem Moment, in dem Sie die Spalte löschen, brechen all diese Konsumenten. Der nächtliche Bericht schlägt fehl. Der Legacy-Service wirft Fehler. Die Data-Science-Pipeline produziert keine Ergebnisse mehr. Was wie eine Bereinigungsoperation aussah, wurde zu einem teamübergreifenden Vorfall.

Warum Schemaänderungen Breaking Changes sind

Im Anwendungscode ist ein Breaking Change normalerweise offensichtlich: Sie entfernen eine Funktion, ändern eine Methodensignatur oder verändern das Format einer API-Antwort. In Datenbanken sind Breaking Changes schwerer zu erkennen, weil die Datenbank eine gemeinsam genutzte Ressource mit vielen unsichtbaren Konsumenten ist.

Eine einzelne Datenbanktabelle könnte von folgenden Komponenten genutzt werden:

- Der Hauptanwendung

- Hintergrund-Job-Prozessoren

- Reporting-Tools

- Datenanalyse-Pipelines

- Legacy-Services

- Ad-hoc-Abfragen von Betriebsteams

- Drittanbieter-Integrationen

Jeder Konsument hat seine eigenen Annahmen über das Schema. Eine Änderung, die für die Hauptanwendung sicher ist, könnte ein Reporting-Skript zerstören, das nur einmal im Monat läuft. Da dieses Skript selten läuft, könnte der Fehler wochenlang unbemerkt bleiben.

Das Kernprinzip

Es gibt keine wirklich kleine Schemaänderung. Jede Modifikation einer Datenbankstruktur ist eine koordinierte Operation, die Planung, Tests und sorgfältige Ausführung erfordert. Die Größe der Änderung in Zeilen Migrationscode korreliert nicht mit der Größe der potenziellen Auswirkung.

Praktische Checkliste vor jeder Schemaänderung

Bevor Sie eine Migration in Produktion ausführen, überprüfen Sie diese Punkte:

- Kennen Sie jede Anwendung, jeden Service und jedes Skript, das auf diese Tabelle zugreift?

- Können Sie die Migration ausführen, ohne die Tabelle für Schreibzugriffe zu sperren?

- Bricht die Änderung bestehende Abfragen oder Anwendungsannahmen?

- Können alter und neuer Anwendungscode mit dem neuen Schema koexistieren?

- Haben Sie einen getesteten Rollback-Plan, der keinen Datenverlust erfordert?

- Haben Sie nach langlebigen Transaktionen gesucht, die mit der Migration in Konflikt geraten könnten?

- Gibt es ein Monitoring-Dashboard, das Ihnen sofort nach der Migration Abfragefehler anzeigt?

Was das für Ihren Deployment-Prozess bedeutet

Datenbank-Schemaänderungen erfordern eine andere Deployment-Strategie als Anwendungscode-Änderungen. Sie müssen reversibel, nach Möglichkeit abwärtskompatibel und gegen realistische Datenmengen getestet sein. Sie müssen auch mit allen Teams koordiniert werden, die von der Datenbank abhängen.

Behandeln Sie jede Schemaänderung als risikoreiche Operation, unabhängig davon, wie klein sie aussieht. Die Spalte, die Sie heute hinzufügen, könnte morgen einen Ausfall verursachen. Der Typ, den Sie ändern, könnte nächste Woche einen Bericht zerstören. Die Tabelle, die Sie löschen, könnte die sein, von der ein Skript eines Kollegen abhängt.

Planen Sie Ihre Datenbank-Deployments mit derselben Sorgfalt, die Sie einer kritischen Infrastrukturänderung widmen würden. Denn genau das sind sie.